| 第 82 章 内网ARP攻击检测与防护 | ||

|---|---|---|

|

部分 X. 常见问题 |

|

当内网出现上网变慢甚至断线,重启下路由或者核心交换机后暂时正常,过段时间又出现断网等症状。这时首先ping一下路由的LAN口IP地址如192.168.101.4

出现延时小于1ms都是正常状态,如果是出现延时过大甚至是超时:

这时如果重启一下路由器或者核心交换机设备,能够暂时正常一段时间;或者将一主机直连到路由LAN,直接PPPoE拨号到路由,然后ping下PPPoE拨号服务端那个IP,延时和上网都变稳定的话。就可以初步断定是ARP等内网攻击问题。

常用的解决方式有如下几种:

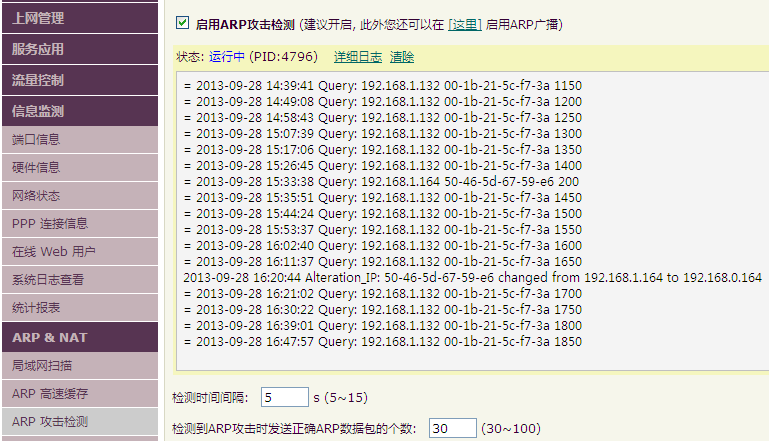

Web登录海蜘蛛路由,进入信息检测-ARP攻击检测,勾选启用ARP攻击检测,隔一段时间后,将此详细日志查看一下,将异常的主机IP和MAC找出来,然后对应找到各个终端主机用户。

利用海蜘蛛海盾技术,将所有内网主机安装海盾客户端,然后进入路由防火墙-基本安全设置,在普通模式标签下启用海盾安全防护

利用拨网线的方式一个个寻找,从核心交换机开始,拔掉一根网线后,内网其它用户到路由和上网都正常了,再接上就整个内网又产生大延时丢包,就基本可以确认是这根网线下的设备引起的,这样一级级地查找直到最终客户机。

将路由下的交换机等网络设备全部换成端口隔离交换机/VLAN交换机(每户一个VLAN)/DHCP-Snooping交换机

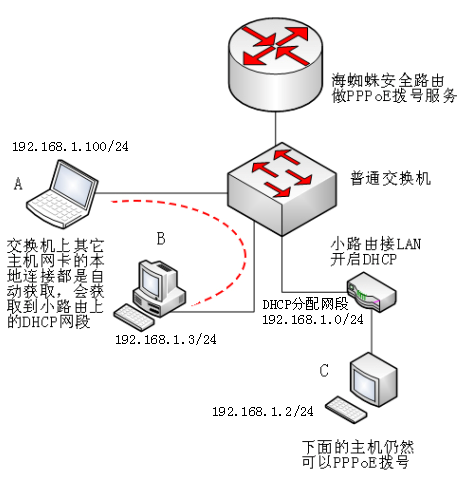

即使内网全部是PPPoE拨号用户,也有可能出现ARP攻击,如下图:

因为内网有其它设备提供DHCP或者各主机本身有自己的网卡本地连接IP地址,这几个主机A、B、C处于同一网段,即使这几个主机都PPPoE拨号到路由上网,但它们之间互访(例如192.168.1.2这个主机查找192.168.1.3)这个主机可以直接经过普通交换机,不经过路由,这样路由就没法控制它们之间的互访,下面主机就能够通过本地网卡IP找到对方进行攻击并影响拨号。

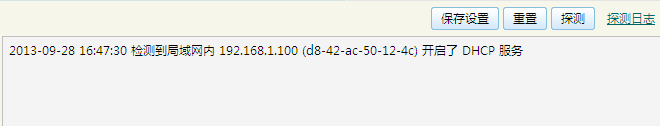

此时Web登录路由,进入服务应用-DHCP服务,点击下面的探测按钮,有可能会发现内网多个DHCP服务:

这时内网会有多个主机仍然有网卡本地连接的IP地址,并且它们都在同网段,仍然可以不经过路由互相广播查找到对方引起的。